Octobre… c’est le mois d’octobre rose et de la lutte contre le cancer du sein, mais dans le domaine du numérique, c’est aussi le mois de la cybersécurité. Pour vous aider à mieux vous protéger sur internet, je vous ai préparé une aide pratico-pratique sur les mots de passe ! En effet, il est très difficile de savoir comment choisir un bon mot de passe.

C'est quoi un "bon" mot de passe ?

Depuis des années on entend des consignes pour les mots de passe :

- 1 compte implique 1 mot de passe différent de tous les autres

- il faut qu’il soit complexe (avec des nombres, caractères spéciaux ET des changement de majuscules/minuscules)

- il ne doit pas contenir d’évidences (dates d’anniversaire de mariage, nom des enfants, date de naissance, etc.)

- il faut qu’il soit long : 8 à 12 chiffres et caractères

- et ne l’écrire nulle part ! il doit être mémorisable !

C’est bien beau tout ça… mais on fait comment pour se rappeler des dizaines voir centaines de comptes et donc de mots de passe ?!

Car on veut tous sécuriser nos données, mais toutes ces contraintes semblent bien contradictoires !

Comment mémoriser des trucs qui doivent être suffisamment aléatoires pour ne pas être dans un dictionnaire de mots ou de phrases ?!

Voici quelques pistes pour un mot de passe facile à retenir, mais respectant les règles de cybersécurité…

Niveau 1 : mot de passe de base

Prenez vos 3 activités favorites :

- Natation

- Jeux-vidéos

- Cuisiner

Vous remarquerez que j’ai mis Natation plutôt que Nager alors que pour Cuisiner j’ai bien mis le verbe : l’idée ici est de multiplier les natures de mots pour les utiliser comme vous avez l’habitude.

Un bon mot de passe avec ça consiste à mettre ces mots séparés par des caractères spéciaux. Cela pourrait donner par exemple :

- Natation!Jeux-vidéos%Cuisiner?

- Natation#Jeux-vidéos+Cuisiner!

- Natation.Jeux-vidéos.Cuisiner!

Individuellement ces mots sont des mauvais mots de passe, mais mis ensemble avec un séparateur spécial, il devient impossible à deviner par les pirates s’appuyant sur les dictionnaires.

Pour autant, comme ce sont vos activités favorites, il est facile pour vous de vous en souvenir sans le noter !

Niveau 2 : radical simple

Pour cette autre façon de procéder, je vais utiliser un radical. C’est un mot que l’on retrouvera dans tous les mots de passe que je vais décliner ensuite.

Par exemple, prenez un radical simple, qui serait votre activité favorite. Admettons que vous adorez Cuisiner et que vous êtes né en 1987.

Agrémentez de caractère spéciaux et cela donne un radical intéressant qui pourrait être “1987_Cuisiner!”.

Ensuite, il faut spécialiser ce radical pour en faire un mot de passe pour chaque site ou application. Par exemple pour Gmail ça pourrait donner : GMail#1987_Cuisiner! et pour amazon Amazon#1987_Cuisiner! ou Facebook facebook#1987_Cuisiner!.

Avec cette méthode, il faut vous souvenir d’un radical et de votre méthode de construction de ce mot de passe. C’est tout !

Niveau 2 bis : radical aléatoire

On peut complexifier un peu si vous avez une bonne mémoire en utilisant un radical aléatoire : “X23v5G,17SUP” et la construction autour de ce radical comme précédemment :

- X23v5G,17SUP—Amazon

- X23v5G,17SUP—GMail

- X23v5G,17SUP—Facebook

Là non plus, plus besoin de noter : chaque mot de passe est construit sur le même modèle. Il suffit de se rappeler du radical.

Niveau 3

Avoir plusieurs radicaux peut être aussi intéressant si vous avez une bonne mémoire.

En fait, tous les sites n’ont pas le même degré de confidentialité.

Le site de votre mutuel, votre banque ou le forum sur les meilleurs ustensiles de cuisine n’ont clairement pas besoin d’avoir le même niveau de protection.

Il est donc peut-être intéressant d’avoir 2 ou 3 radicaux différents en fonction de la criticité des informations à protéger.

Un radical simple et 2 radicaux complexes pour minimiser les risques.

En effet, on sait que certains sites amateurs stockent en clair les mots de passe.

Cela signifie que le site garde vos mots de passe et peut y accéder à tout moment. Mais cela implique aussi qu’un piratage simple permet d’avoir accès à un nombre important de mots de passe, souvent associé à une adresse email.

Ce type de sites sont de moins en moins nombreux mais existent, il ne faudrait donc pas que votre super radical soit visible de tous !

Avant de créer un compte sur un site ou une application, j’essaie d’évaluer le degré de sérieux du site.

Analyse

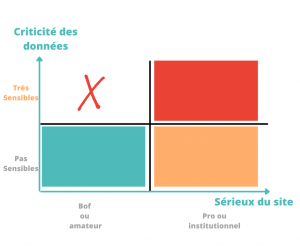

Voici un petit tableau, super simple à faire pour bien réfléchir à ses mots de passe.

Prenez une feuille et un crayon… et dessiner comme suit.

Remplissez ensuite chaque case en fonction de la sensibilité de la donnée protégée.

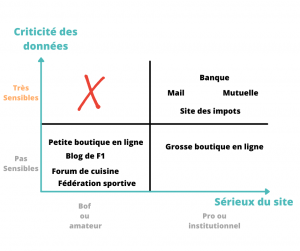

J’entends comme sensible, une donnée qui permet de récupérer une autre donnée, de se faire passer pour vous, ou encore d’avoir vos données bancaires ou médicales par exemple. Pour une entreprise qui a une boutique en ligne, ça pourrait être aussi le mot de passe de son hébergement web ou de ce qui lui permet de gagner sa vie.

Posez vous la question de ce que vous perderiez à ce que cette donnée soit volée.

Ensuite, estimez le sérieux du site. Un site d’une grande entreprise comme Amazon, Carrefour ou la boutique artisanale de votre voisin n’aura pas la même capacité à résister aux pirates. De plus, dans la mise en œuvre du système informatique, il n’y aura surement pas eu les mêmes moyens attribués et la même attention aux éléments de sécurité et au RGPD.

Pour chaque site ou application, mettez ensuite son nom dans la matrice.

Une donnée très sensible sur un site qui semble peu sécurisé doit vous mettre directement la puce à l’oreille. Cela ne doit jamais arriver !

Pour les trois autres cases, utiliser un mot de passe unique pour le quadrant vert, un radical simple pour le quadrant orange et un radical complexe pour le quadrant rouge.

Il est évidemment possible d’avoir un intermédiaire et d’ajouter autant de cases que nécessaires en fonction de votre analyse !

Car d’autres critères peuvent être pris en compte comme le partage avec son conjoint par exemple. Dans ce cas, peut-être avoir un radical dédié et partagé avec elle ou lui.

Bonus sécurité

En bonus, pensez à activer l’authentification « double facteur » (aussi appelée la double authentification) partout où vous le pouvez pour le quadrant rouge. En effet, même si votre compte est piraté, ou si votre mot de passe circule, les personnes malveillantes auront besoin de votre téléphone en plus du compte ce qui le protégera un peu plus. En cas de mot de passe volé, il est tout de même impératif de le changer au plus tôt !

Cette authentification « double facteur » prend souvent la forme d’un code envoyé par SMS pour s’assurer que c’est bien vous qui accédez au site en question.

Et les gestionnaires de mots de passe ?

Les gestionnaires de mots de passe comme celui de votre navigateur ou les outils tiers (onepasseword par exemple) sont de très bons outils de cybersécurité s’ils sont bien utilisés.

En effet, avoir un gestionnaire de mot de passe pour stocker de mauvais mots de passe ne les transformera pas en ‘bons’ mots de passe !

Par contre utiliser les mots de passe proposés, qui sont complètement aléatoires et longs, vous évitera d’avoir à les retenir, mais vous permettra d’y avoir accès sur tous vos appareils dès que vous en avez besoin !

Ping : Protégez vos données et votre vie privée en ligne

Ping : Confidentialité des données pour les utilisateurs d'outils numériques

Ping : Contrôle d'accès : Sécurisez vos outils numériques