L’introduction à la gestion des risques dans le contexte des outils numériques est essentielle pour les utilisateurs qui souhaitent protéger leurs informations et leurs activités en ligne. La gestion des risques consiste à identifier, évaluer et traiter les risques potentiels liés à l’utilisation des outils numériques.

Les risques les plus courants dans ce contexte incluent les cyberattaques, les violations de données, les logiciels malveillants et les erreurs humaines. Il est donc crucial de prendre des mesures de prévention et de protection pour minimiser ces risques.

Cette introduction vise à sensibiliser les utilisateurs aux principes de base de la gestion des risques, en mettant l’accent sur la protection des données, la sécurité des informations personnelles et les bonnes pratiques en matière de sécurité informatique.

Qu’est-ce que la gestion des risques ?

La gestion des risques est un processus essentiel dans le domaine de la sécurité des informations et de la protection des données. Elle vise à identifier, évaluer et traiter les risques potentiels qui peuvent affecter les activités d’une organisation ou d’un individu.

La gestion des risques consiste à prendre des mesures préventives et réactives pour réduire les conséquences négatives des risques identifiés. Elle implique une analyse approfondie des menaces, des vulnérabilités et de l’impact potentiel des risques sur les systèmes et les données.

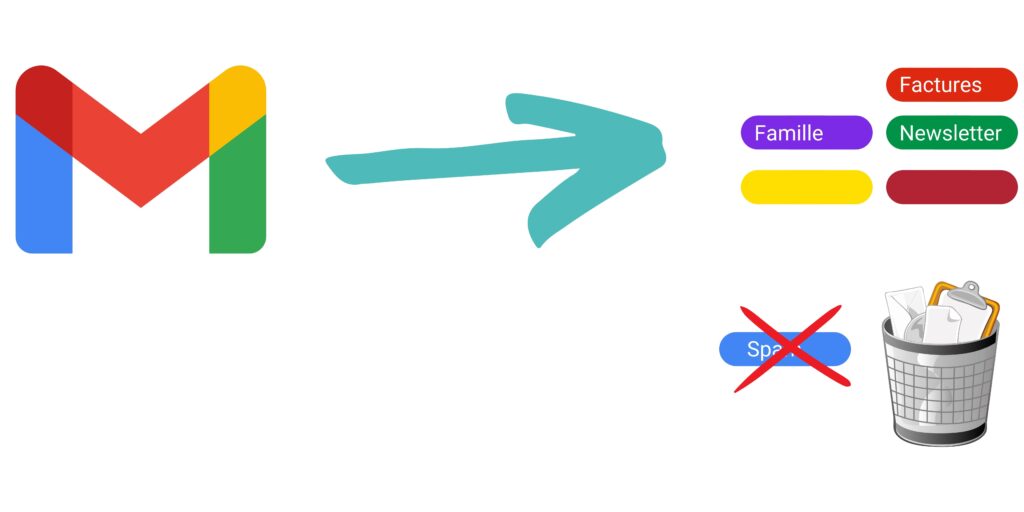

Dans le contexte des outils numériques, la gestion des risques se concentre sur la protection des informations et des activités en ligne. Les risques associés aux outils numériques incluent les cyberattaques, les violations de données, les logiciels malveillants, les erreurs humaines et les défaillances techniques.

Pour mettre en œuvre une gestion des risques efficace, il est important de suivre une approche systématique et structurée. Cela comprend l’identification et l’évaluation des risques, l’analyse des vulnérabilités et des menaces, l’estimation de l’impact et de la probabilité des risques, ainsi que le développement de stratégies de gestion des risques adaptées.

La gestion des risques implique également des mesures de prévention et de réduction des risques, telles que la mise en place de contrôles de sécurité, la sensibilisation et la formation des utilisateurs, ainsi que la surveillance et le suivi des risques pour assurer une gestion continue et efficace.

Les principaux risques liés aux outils numériques

Les outils numériques offrent de nombreux avantages, mais ils sont également associés à certains risques qu’il est important de connaître et de gérer. Voici quelques-uns des principaux risques liés à l’utilisation des outils numériques :

- Cyberattaques : Les cyberattaques visent à accéder de manière non autorisée aux systèmes informatiques, aux réseaux ou aux données sensibles. Cela peut inclure des attaques par phishing, des logiciels malveillants ou des tentatives de piratage.

- Violations de données : Les violations de données se produisent lorsque des informations confidentielles sont compromises, volées ou divulguées sans autorisation. Cela peut entraîner des conséquences graves, telles que le vol d’identité ou la perte de la confiance des clients.

- Logiciels malveillants : Les logiciels malveillants sont des programmes informatiques conçus pour causer des dommages, voler des informations ou perturber les systèmes. Cela peut inclure des virus, des vers, des chevaux de Troie ou des ransomwares.

- Erreurs humaines : Les erreurs humaines peuvent également constituer un risque majeur. Il peut s’agir de clics accidentels sur des liens malveillants, de la divulgation involontaire d’informations sensibles ou de l’utilisation de mots de passe faibles.

- Défaillances techniques : Les défaillances techniques, telles que les pannes de matériel ou de logiciel, peuvent entraîner des perturbations dans les opérations et la perte de données.

Pour minimiser ces risques, il est essentiel de mettre en place des mesures de sécurité appropriées, telles que l’utilisation de logiciels antivirus, de pare-feu, de sauvegardes régulières des données et de politiques de sécurité solides. Il est également important de sensibiliser les utilisateurs aux bonnes pratiques en matière de sécurité informatique et de les former à reconnaître et à éviter les risques potentiels.

Identification et évaluation des risques

L’identification et l’évaluation des risques sont des étapes cruciales dans la gestion des risques liés aux outils numériques. L’identification des risques consiste à identifier les menaces potentielles qui pourraient affecter la sécurité des informations et des activités en ligne. Cela peut inclure les cyberattaques, les violations de données, les logiciels malveillants et les erreurs humaines.

Une fois les risques identifiés, il est important de les évaluer pour déterminer leur impact potentiel et leur probabilité de se produire. Cela permet de hiérarchiser les risques et de mettre en place des mesures de prévention et de protection adaptées.

L’évaluation des risques peut être réalisée en utilisant des méthodes telles que l’analyse des vulnérabilités, l’analyse de l’impact et de la probabilité, ainsi que l’utilisation de modèles et de statistiques.

Cette étape permet de mieux comprendre les risques auxquels on est confronté et de prendre des décisions éclairées pour les gérer efficacement. Il est recommandé de mettre en place un processus d’évaluation continue des risques afin de s’adapter aux nouvelles menaces et de maintenir un niveau de sécurité optimal.

Analyse des vulnérabilités et des menaces

L’analyse des vulnérabilités et des menaces est une étape essentielle dans la gestion des risques liés aux outils numériques. Elle permet d’identifier les points faibles des systèmes et des infrastructures, ainsi que les menaces potentielles qui pourraient les exploiter.

L’analyse des vulnérabilités consiste à identifier les failles de sécurité qui pourraient être exploitées par des attaquants. Cela peut inclure des vulnérabilités logicielles, des configurations incorrectes, des mots de passe faibles ou des pratiques de sécurité inadéquates.

L’analyse des menaces, quant à elle, vise à identifier les différentes attaques potentielles auxquelles un système pourrait être confronté. Cela peut inclure des attaques par phishing, des attaques par déni de service, des logiciels malveillants ou des attaques de force brute.

En combinant l’analyse des vulnérabilités et des menaces, il est possible d’obtenir une vision plus complète des risques auxquels un système est exposé. Cela permet de prioriser les mesures de protection et de mettre en place des contre-mesures efficaces.

L’analyse des vulnérabilités et des menaces peut être réalisée en utilisant des outils automatisés, tels que des scanners de vulnérabilités et des systèmes de détection d’intrusion. Il est également important de garder à l’esprit que la sécurité des outils numériques est un processus continu, nécessitant une surveillance constante et une mise à jour régulière des mesures de sécurité.

Estimation de l’impact et de la probabilité des risques

L’estimation de l’impact et de la probabilité des risques est une étape importante dans la gestion des risques liés aux outils numériques. Elle permet d’évaluer les conséquences potentielles d’un risque et la probabilité qu’il se produise.

L’estimation de l’impact consiste à évaluer les conséquences qu’un risque pourrait avoir sur les activités d’une organisation ou d’un individu. Cela peut inclure des pertes financières, des dommages à la réputation, des interruptions des activités, des atteintes à la confidentialité des données, ou des conséquences légales ou réglementaires.

L’estimation de la probabilité vise à déterminer la fréquence à laquelle un risque pourrait se produire. Cela peut être basé sur des statistiques, des études de cas, des analyses de données ou des expertises subjectives.

En combinant l’estimation de l’impact et de la probabilité, il est possible de hiérarchiser les risques et de déterminer les mesures de prévention et de protection les plus appropriées. Les risques avec un impact élevé et une probabilité élevée devraient être traités en priorité.

Il est important de garder à l’esprit que l’estimation de l’impact et de la probabilité n’est pas une science exacte et qu’elle repose sur des hypothèses et des estimations. Il est donc recommandé de revoir régulièrement ces estimations à mesure que de nouvelles informations deviennent disponibles.

En résumé, l’estimation de l’impact et de la probabilité des risques permet de prendre des décisions éclairées en matière de gestion des risques liés aux outils numériques. Cela permet de concentrer les ressources sur les risques les plus critiques et de mettre en place des mesures de prévention et de protection appropriées.

Stratégies de gestion des risques

Les stratégies de gestion des risques sont des approches spécifiques utilisées pour traiter les risques identifiés dans le contexte des outils numériques. Ces stratégies visent à réduire les conséquences négatives des risques et à renforcer la sécurité des informations et des activités en ligne.

Il existe différentes stratégies de gestion des risques, telles que la prévention et la réduction des risques, le transfert et le partage des risques, l’acceptation et la tolérance des risques, ainsi que la surveillance et le suivi des risques.

La prévention et la réduction des risques impliquent la mise en place de mesures de sécurité et de contrôles pour minimiser les vulnérabilités et les menaces. Le transfert et le partage des risques consistent à transférer la responsabilité des risques à des tiers ou à souscrire à des assurances. L’acceptation et la tolérance des risques impliquent de prendre conscience des risques et de décider de les accepter dans certaines situations. La surveillance et le suivi des risques permettent de détecter et de réagir rapidement aux nouvelles menaces et aux changements de l’environnement des outils numériques.

Prévention et réduction des risques

La prévention et la réduction des risques sont des stratégies clés dans la gestion des risques liés aux outils numériques. Elles visent à minimiser les vulnérabilités et les menaces afin de prévenir les incidents et de réduire les conséquences négatives.

Pour prévenir les risques, il est essentiel de mettre en place des mesures de sécurité appropriées. Cela peut inclure l’utilisation de logiciels antivirus et de pare-feu pour protéger les systèmes contre les logiciels malveillants, ainsi que la mise en place de politiques de sécurité strictes pour guider les comportements des utilisateurs.

La réduction des risques implique de prendre des mesures pour atténuer les conséquences potentielles des risques identifiés. Cela peut inclure la sauvegarde régulière des données, la mise en place de mécanismes de reprise après sinistre, et la formation des utilisateurs pour renforcer leurs compétences en matière de sécurité informatique.

Il est également important de maintenir une veille technologique constante pour suivre les dernières tendances et les nouvelles menaces. Cela permet de mettre à jour régulièrement les mesures de prévention et de réduction des risques afin de rester en phase avec l’évolution du paysage de la sécurité informatique.

En adoptant une approche proactive de prévention et de réduction des risques, les utilisateurs des outils numériques peuvent renforcer leur sécurité en ligne et réduire les chances d’incidents indésirables. Cela contribue à protéger leurs informations et leurs activités contre les menaces potentielles.

Transfert et partage des risques

Le transfert et le partage des risques sont des stratégies importantes dans la gestion des risques liés aux outils numériques. Ces stratégies visent à transférer la responsabilité des risques à des tiers ou à partager cette responsabilité avec d’autres parties prenantes.

Le transfert des risques peut se faire par le biais de contrats d’assurance, où une partie accepte de prendre en charge les conséquences financières des risques identifiés. Cela permet de réduire le fardeau financier en cas d’incident et de se prémunir contre d’éventuelles pertes importantes.

Le partage des risques implique de partager la responsabilité des risques avec d’autres parties prenantes. Cela peut se faire par le biais de partenariats ou de contrats, où chaque partie s’engage à assumer une part des risques identifiés. Cela permet de répartir les coûts et les ressources liés à la gestion des risques de manière équitable.

Cependant, il est important de noter que le transfert et le partage des risques ne signifient pas se décharger complètement de la responsabilité. Il est toujours essentiel de mettre en place des mesures de prévention et de réduction des risques pour minimiser les conséquences potentielles des risques.

En utilisant ces stratégies de transfert et de partage des risques de manière appropriée, les utilisateurs des outils numériques peuvent réduire leur exposition aux risques et se prémunir contre les conséquences financières ou opérationnelles des incidents de sécurité.

Acceptation et tolérance des risques

L’acceptation et la tolérance des risques sont des stratégies importantes dans la gestion des risques liés aux outils numériques. Elles impliquent de reconnaître qu’il est impossible d’éliminer tous les risques et de décider d’accepter certains risques dans certaines circonstances.

L’acceptation des risques consiste à prendre conscience des risques potentiels et à décider de les accepter en connaissance de cause. Cela peut être le cas lorsque les mesures de prévention et de réduction des risques sont considérées comme trop coûteuses ou inefficaces par rapport aux conséquences potentielles des risques identifiés.

La tolérance des risques, quant à elle, implique de déterminer le niveau de risque acceptable pour une organisation ou un individu. Cela peut varier en fonction de facteurs tels que la sensibilité des informations, l’importance des activités ou les contraintes budgétaires.

Cependant, il est important de noter que l’acceptation et la tolérance des risques ne signifient pas ignorer les risques ou ne rien faire à leur sujet. Il est toujours recommandé de mettre en place des mesures de prévention et de réduction des risques appropriées pour minimiser les conséquences potentielles des risques acceptés ou tolérés.

En utilisant ces stratégies d’acceptation et de tolérance des risques de manière éclairée, les utilisateurs des outils numériques peuvent prendre des décisions équilibrées en matière de gestion des risques, en tenant compte des coûts, des bénéfices et des contraintes spécifiques à leur situation.

Surveillance et suivi des risques

La surveillance et le suivi des risques sont des éléments clés dans la gestion des risques liés aux outils numériques. Ils permettent de détecter les nouvelles menaces et les changements dans l’environnement des outils numériques, et de prendre des mesures appropriées pour y faire face.

La surveillance des risques consiste à surveiller en permanence les activités et les systèmes pour détecter les signes de risques potentiels. Cela peut inclure la surveillance des journaux d’événements, l’analyse des tendances de sécurité et l’utilisation d’outils de détection d’intrusion.

Le suivi des risques implique de suivre les mesures de prévention et de réduction des risques mises en place, ainsi que les incidents de sécurité qui se produisent. Cela permet d’évaluer l’efficacité des mesures de sécurité et d’apporter les ajustements nécessaires en cas de besoin.

En combinant la surveillance et le suivi des risques, les utilisateurs des outils numériques peuvent rester proactifs dans la gestion des risques et prendre des mesures rapides pour atténuer les risques identifiés. Cela contribue à maintenir un niveau élevé de sécurité et à protéger les informations et les activités en ligne contre les menaces potentielles.

Mise en place d’un plan de gestion des risques

La mise en place d’un plan de gestion des risques est une étape cruciale dans la gestion des risques liés aux outils numériques. Ce plan permet de définir les mesures et les actions à prendre pour identifier, évaluer, prévenir et gérer les risques de manière efficace.

Un plan de gestion des risques comprend généralement les étapes suivantes :

- Identification des risques : Cette étape consiste à identifier les risques potentiels qui peuvent affecter les outils numériques et les activités associées.

- Évaluation des risques : Une fois les risques identifiés, il est important d’évaluer leur impact potentiel et leur probabilité de se produire.

- Développement de mesures de prévention et de réduction des risques : Sur la base de l’évaluation des risques, des mesures de prévention et de réduction des risques appropriées doivent être mises en place.

- Mise en œuvre des mesures : Les mesures de prévention et de réduction des risques doivent être mises en œuvre de manière proactive et systématique.

- Suivi et évaluation : Le plan de gestion des risques doit être régulièrement suivi et évalué pour s’assurer de son efficacité et de son adéquation aux nouveaux risques.

En mettant en place un plan de gestion des risques solide, les utilisateurs des outils numériques peuvent être mieux préparés à faire face aux risques potentiels et à protéger leurs informations et leurs activités en ligne de manière proactive.

Évaluation continue et mise à jour du plan

L’évaluation continue et la mise à jour du plan de gestion des risques sont des étapes essentielles pour assurer son efficacité et son adaptation aux nouveaux risques. Ces étapes permettent de s’assurer que le plan reste pertinent et qu’il répond aux besoins changeants de l’environnement des outils numériques.

L’évaluation continue consiste à surveiller régulièrement les mesures de prévention et de réduction des risques mises en place, ainsi que les incidents de sécurité qui se produisent. Cela permet d’identifier les lacunes ou les éventuelles défaillances du plan et de prendre des mesures correctives.

La mise à jour du plan implique de prendre en compte les nouvelles informations, les nouvelles menaces et les nouvelles technologies qui émergent. Cela peut nécessiter une réévaluation des risques, des mesures de prévention et de réduction, ainsi que des procédures de gestion des incidents.

Il est également important de maintenir une veille technologique constante pour rester informé des dernières tendances et des nouvelles vulnérabilités. Cela permet de mettre à jour régulièrement le plan de gestion des risques pour faire face aux nouvelles menaces et aux nouvelles exigences de sécurité.

En évaluant continuellement et en mettant à jour le plan de gestion des risques, les utilisateurs des outils numériques peuvent renforcer leur posture de sécurité et s’adapter aux changements du paysage de la sécurité informatique. Cela contribue à assurer une gestion efficace des risques et à protéger les informations et les activités en ligne de manière proactive.

Le récap'

L’utilisation des outils numériques comporte certains risques, tels que :

- La violation de la confidentialité des données

- Les cyberattaques et les piratages informatiques

- La perte ou la corruption des données

- Les erreurs humaines

- Les problèmes de compatibilité et de fiabilité des logiciels

Il est important de prendre en compte ces risques et de mettre en place des mesures de gestion appropriées pour les prévenir et les atténuer.

Pour identifier et évaluer les risques liés aux outils numériques, il est nécessaire de :

- Analyser les processus, les systèmes et les données utilisés

- Identifier les vulnérabilités et les menaces potentielles

- Estimer l’impact et la probabilité de chaque risque

- Évaluer les conséquences financières, opérationnelles et réputationnelles des risques identifiés

Cette évaluation permettra de prioriser les risques et de mettre en place des mesures de gestion adaptées.

Il existe plusieurs stratégies de gestion des risques pour les outils numériques, telles que :

- La prévention et la réduction des risques par la mise en place de mesures de sécurité, telles que des pare-feu et des antivirus

- Le transfert et le partage des risques par le biais d’assurances ou de contrats avec des fournisseurs

- L’acceptation et la tolérance des risques lorsque les coûts de prévention sont trop élevés ou lorsque les risques sont considérés comme acceptables

- La surveillance et le suivi des risques pour détecter les nouvelles menaces et adapter les mesures de gestion

Il est important de choisir les stratégies appropriées en fonction des caractéristiques et des besoins spécifiques de chaque organisation.

Pour mettre en place un plan de gestion des risques pour les outils numériques, il est recommandé de suivre les étapes suivantes :

- Identifier les risques spécifiques liés aux outils numériques utilisés

- Évaluer l’impact et la probabilité de chaque risque identifié

- Définir les mesures de prévention et de réduction des risques appropriées

- Établir un plan d’action pour la mise en œuvre des mesures de gestion des risques

- Affecter les responsabilités et les ressources nécessaires à la mise en œuvre du plan

- Évaluer régulièrement l’efficacité du plan et le mettre à jour si nécessaire

Un plan de gestion des risques bien conçu permettra de minimiser les risques et d’assurer la sécurité des outils numériques utilisés.